Faust勒索病毒应对指南 应急处理与解密工具流程详解

计算机服务器一旦感染Faust勒索病毒,会导致所有重要文件被加密,并被勒索高额赎金。面对这种严峻威胁,保持冷静并采取正确、系统化的应对措施至关重要。以下是一套完整的应急处理与解密工具使用流程。

第一部分:应急处理步骤(发现感染后立即执行)

- 立即隔离与断网:发现感染迹象(如文件后缀被修改为.faust、出现勒索信)后,第一时间将受感染服务器从网络中断开(拔掉网线或禁用网络适配器),以防止病毒在内网横向传播,感染其他设备。

- 评估感染范围与损失:不要关闭服务器电源,以免丢失内存中的病毒信息或影响后续分析。尽快确定被加密的文件类型、数量及关键业务数据,评估损失。

- 切勿支付赎金:强烈不建议支付赎金。支付不仅助长犯罪,而且无法保证攻击者会履行承诺提供有效密钥。您的支付信息可能被记录,成为二次攻击的目标。

- 上报与保留样本:立即向组织内的IT安全部门或管理层报告。务必保留被加密的文件样本和勒索信文本,它们是后续寻找解密方法或进行取证的宝贵资料。

- 启动备份恢复流程:如果拥有近期、未受感染的离线或云端备份,这是最可靠、损失最小的恢复方式。在确保病毒被彻底清除后,使用干净的备份数据进行恢复。

第二部分:寻求与使用解密工具的流程

如果缺乏有效备份,可以尝试寻找官方或权威机构发布的免费解密工具。Faust病毒是Phobos勒索病毒家族的一个变种,其解密可能性取决于安全研究进展。

- 寻找官方解密渠道:

- 访问“No More Ransom”项目网站:这是一个由执法机构和网络安全公司联合发起的倡议。在其官网的“解密工具”板块,使用上传的加密文件样本或勒索信信息进行查询,看是否有针对Faust或Phobos家族特定版本发布的免费解密工具。

- 咨询专业安全公司:联系知名的网络安全公司(如卡巴斯基、赛门铁克、奇安信、360等),他们有时会针对流行病毒家族发布解密工具或提供分析服务。

- 使用解密工具的标准流程:

- 步骤一:验证工具与病毒匹配度:确保找到的解密工具明确说明支持Faust或Phobos的特定版本。误用工具可能永久损坏文件。

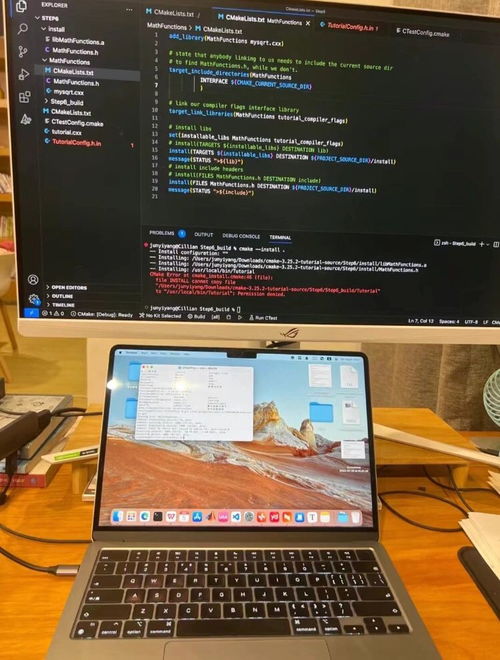

- 步骤二:在安全环境中操作:切勿在受感染的原始系统上直接运行。应将一个不重要的加密文件副本和工具,拷贝到一台完全隔离、干净的计算机或虚拟机中进行测试。

- 步骤三:遵循工具说明:仔细阅读工具的官方使用说明。通常流程是:运行工具 -> 选择被加密的测试文件 -> 工具尝试解密。部分工具可能需要您提供勒索信中包含的特定ID或攻击者提供的“联系”文件。

- 步骤四:评估结果并全面解密:如果测试文件被成功恢复,且内容完整无误,方可对备份出来的重要加密数据批量运行解密工具。永远不要直接对原始唯一副本进行操作,应先做好数据副本。

- 专业数据恢复服务:如果无免费解密工具可用,且数据价值极高,可考虑求助于专业的数据恢复公司。他们可能通过技术手段(如寻找加密漏洞、内存残留密钥等)进行尝试,但成功率不确定且费用昂贵。

第三部分:事后加固与预防

恢复系统后,必须采取措施防止再次感染:

- 全面查杀与系统重装:使用多款权威杀毒软件进行全盘扫描,但最彻底的方式是格式化硬盘并重新安装操作系统及所有应用程序。

- 修补漏洞与强化配置:及时更新操作系统、服务器软件及所有应用的安全补丁;关闭不必要的远程访问端口(如RDP 3389),并使用强密码与网络级身份验证(NLA)。

- 部署与测试备份:建立3-2-1备份原则(至少3份数据副本,2种不同存储介质,1份异地/离线备份),并定期测试备份数据的可恢复性。

- 提升安全意识与部署防护:对管理员进行安全培训;在服务器前端部署防火墙、入侵检测/防御系统(IDS/IPS),并考虑安装针对勒索软件的终端防护软件。

**

应对Faust勒索病毒,核心原则是:隔离防扩散、拒付赎金、尝试官方解密、依靠可靠备份恢复、并彻底加固系统**。由于病毒持续演变,预防永远胜于治疗。建立一个包含定期备份、系统更新和纵深防御的综合安全体系,是保护服务器数据资产最坚实的防线。

如若转载,请注明出处:http://www.beianapi26.com/product/48.html

更新时间:2026-06-03 01:52:51